13 Minuty

VPN (wirtualna sieć prywatna) to narzędzie znane dziś prawie każdemu użytkownikowi internetu — od dziennikarzy i naukowców po zwykłych konsumentów. Ten przewodnik wyjaśnia, co dokładnie robi VPN, czego nie zrobi, jakie są najważniejsze technologie i ryzyka, oraz jak wybrać i skonfigurować usługę, by rzeczywiście zwiększyć prywatność i bezpieczeństwo cyfrowe.

Czym jest VPN i jak to działa?

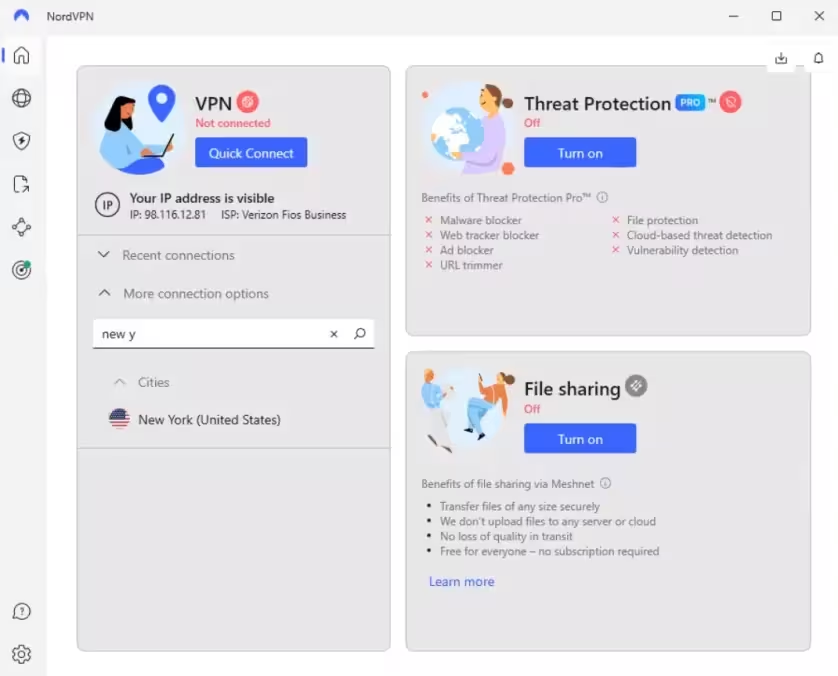

VPN to usługa tworząca bezpieczny kanał (tzw. tunel) między Twoim urządzeniem a serwerem operowanym przez dostawcę VPN. Dane wychodzące z Twojego komputera lub telefonu zostają zaszyfrowane, przesyłane przez ten tunel do serwera VPN, a następnie deszyfrowane i wysyłane dalej do finalnego celu w sieci. Dzięki temu podmiotom obserwującym Twoje połączenie — np. operatorowi sieci (ISP), lokalnym administratorom sieci czy podsłuchującym na publicznych Wi‑Fi — trudniej jest odczytać zawartość Twojego ruchu lub przypisać go bezpośrednio do Ciebie.

Szyfrowanie i protokoły

W praktyce bezpieczeństwo VPN opiera się na algorytmach szyfrujących i protokołach transmisji. Najpopularniejsze algorytmy szyfrujące to AES‑256 i ChaCha20, a powszechnie stosowane protokoły obejmują OpenVPN, IKEv2, WireGuard oraz rozwiązania licencjonowane, takie jak Lightway (ExpressVPN) czy Catapult Hydra (Hotspot Shield/UltraVPN). Każdy protokół ma kompromis między prędkością, stabilnością i łatwością audytu kodu. WireGuard, na przykład, zdobył popularność dzięki niewielkiej bazie kodu i lepszym prędkościom, ale wymagał dopracowania pod kątem prywatności (np. mechanizmy rotacji kluczy i przechowywania metadanych).

Tunelowanie, NAT i maskowanie adresów

Po nawiązaniu połączenia z serwerem VPN twoje żądania wychodzą z adresu IP serwera, a nie z adresu Twojego urządzenia. To właśnie umożliwia „maskowanie lokalizacji” oraz utrudnia śledzenie połączeń bezpośrednio do Ciebie. Warto pamiętać, że dobre usługi VPN stosują mechanizmy zapobiegające przeciekom DNS i IPv6 oraz implementują tzw. kill switch — funkcję, która obcina dostęp do internetu, jeśli połączenie z serwerem VPN zostanie zerwane, aby uniknąć sytuacji, w której ruch nagle wraca do nieszyfrowanego trybu.

Historia i zastosowania VPN — od biurowych tuneli do narzędzia konsumenta

Pierwotnie VPNy powstały jako rozwiązanie biznesowe: umożliwiały zabezpieczony dostęp pracowników do wewnętrznych zasobów firmy z dowolnego miejsca. Z czasem modele usług rozwinęły się i pojawiły się komercyjne oferty skierowane do użytkowników indywidualnych, które dodawały funkcje związane z prywatnością, omijaniem blokad geograficznych i bezpieczeństwem na publicznych sieciach Wi‑Fi.

Dziś rynek VPN to ogromny ekosystem z różnymi modelami: od darmowych planów (często ograniczonych i nierzadko monetyzowanych reklamami lub sprzedażą danych) po rozbudowane pakiety łączące VPN z antywirusem, menedżerem haseł i ochroną przed kradzieżą tożsamości.

Czy VPN czyni cię anonimowym w sieci?

Krótko: nie całkowicie, ale znacząco zwiększa prywatność. Prawdziwa anonimowość w internecie jest praktycznie nieosiągalna, bo zawsze istnieją źródła śladów: operator sieci (ISP), informacje operacyjne (np. płatności), ciasteczka, fingerprinting przeglądarki oraz instytucje mające dostęp do bardziej zaawansowanych technik śledzenia. VPN jednak maskuje ruch sieciowy i uniemożliwia bezpośrednie powiązanie twojej aktywności z twoim adresem IP wprost przez ISP czy dostawcę treści.

Co VPN ukrywa, a co nie

- Ukrywa zawartość ruchu przed ISP i osobami podsłuchującymi na trasie — jeśli ruch jest zaszyfrowany, nie da się go odczytać bez kluczy.

- Ukrywa adres IP oraz lokalizację geograficzną (w granicach możliwości serwera, do którego się łączysz).

- Nie usuwa ciasteczek, local storage ani fingerprintingu przeglądarki — jeśli logujesz się na konto Google lub Facebook, te serwisy nadal wiedzą, kim jesteś.

- Nie uniemożliwia analizowania twoich zachowań po stronie serwera docelowego (np. aktywność na koncie bankowym), a jeśli używasz usługi płatnej, dostawca VPN nadal może mieć informacje rozliczeniowe związane z tobą.

Warto także pamiętać o praktykach ISP: wiele firm gromadzi i sprzedaje zanonimizowane dane o zachowaniach klientów. VPN może tego typu „wycieków” ograniczyć, bo przerywa bezpośrednie połączenie między użytkownikiem a odwiedzanymi serwisami. Jako dowód skuteczności, istnieją przypadki, w których organy ścigania po przeszukaniu biur VPN nie uzyskały żadnych danych użytkowników — Mullvad to przykład usługi, która po kontroli nie miała danych do przekazania, bo ich polityka zapisu danych była minimalistyczna.

Reklamy, trackery i fingerprinting: jak VPN współgra z innymi narzędziami prywatności

Choć zmiana adresu IP utrudnia targetowanie reklam, to współczesne systemy reklamowe używają wielu innych sygnałów — plików cookie, identyfikatorów urządzeń mobilnych, a także fingerprintingu przeglądarki (unikatowe cechy konfiguracji: wersja przeglądarki, rozdzielczość ekranu, zainstalowane czcionki). Aby naprawdę ograniczyć profilowanie, warto łączyć VPN z narzędziami blokującymi trackery (np. Privacy Badger od EFF), rozszerzeniami do blokowania ciasteczek i trybami prywatnymi przeglądarki.

VPN a złośliwe oprogramowanie: czy VPN chroni przed malware?

Samo połączenie VPN nie jest antywirusem. Niektóre usługi oferują jednak dodatkowe moduły ochronne — blokery domen znanych jako źródła malware, skanery plików lub pełne rozwiązania antywirusowe. Kiedy dostawcy twierdzą, że ich pakiet zawiera „antywirus”, należy sprawdzić wyniki testów niezależnych laboratoriów: kryteria wykrywania, próby z ransomware i rzeczywiste wyniki w testach porównawczych. W naszych źródłach UltraAV osiągał dobre wyniki, a elementy ochronne w niektórych połączeniach VPN (np. NordVPN) pokazywały umiarkowane skutki — to oznacza, że nie wszystkie wbudowane moduły antywirusowe są równe.

Praktyczne podejście to traktować VPN jako część zestawu ochronnego, obok: silnego antywirusa, menedżera haseł, oraz stosowania wieloskładnikowej autoryzacji (MFA).

Torrenting, streaming i omijanie cenzury — co VPN potrafi, a gdzie ma ograniczenia

VPN szyfruje i maskuje ruch, więc technicznie umożliwia ukrywanie aktywności takich jak pobieranie z sieci P2P przed twoim ISP. Jednak operator sieci może nadal wykryć zwiększone zużycie transferu i reagować (np. przez throttling). Dodatkowo korzystanie z VPN do pobierania nielegalnych treści może naruszać regulamin dostawcy VPN — zanim użyjesz usługi do torrentowania, sprawdź zasady korzystania i politykę providerów.

W przypadku streamingu VPN bywa niepewny. Serwisy streamingowe stosują techniki wykrywania połączeń proxy i VPN; efekt to gra w kotka i myszkę: dostawcy treści blokują adresy serwerów VPN, a operatorzy VPN tworzą nowe. To oznacza zmienność: film dostępny przez VPN dziś może być zablokowany jutro. Najlepsza praktyka to korzystać z miesięcznych subskrypcji VPN, jeśli twoim głównym powodem jest dostęp do bibliotek streamingowych — ułatwia to zmianę usług w razie problemów.

Omijanie cenzury i ryzyko dla użytkowników w reżimach autorytarnych

VPNy pomagają obywatelom w krajach o silnej cenzurze internetowej, ale korzystanie z nich może być ryzykowne. Nawet jeśli ruch jest szyfrowany, samo użycie VPN może wzbudzić podejrzenia u władz. Niektóre usługi oferują tryb ukrywania ruchu (obfuscated servers), który stara się maskować połączenia VPN jako zwykły ruch HTTPS. Proton VPN oferuje nawet darmowy plan z opcjami pomocnymi w omijaniu cenzury i możliwość „ukrycia” aplikacji na urządzeniu, co ma znaczenie, gdy prywatność jest kwestią bezpieczeństwa osobistego.

Weryfikacja zaufania: polityki no‑logs, audyty i raporty przejrzystości

Ponieważ cały twój ruch przechodzi przez infrastrukturę VPN, jej operator ma techniczną zdolność do rejestrowania metadanych i aktywności. Kiedy oceniamy usługę, zwracamy uwagę na kilka kluczowych elementów:

- Polityka no‑logs — czy firma deklaruje, że nie przechowuje danych o aktywności użytkownika?

- Audyty zewnętrzne — czy niezależne firmy (np. Cure53, KPMG) sprawdzały zabezpieczenia i praktyki firmy?

- Jurysdykcja prawna — w którym kraju zarejestrowana jest firma i jakie przepisy tam obowiązują (np. współpraca z organami ścigania, wymogi retencyjne)?

- Raporty przejrzystości — czy dostawca publikuje statystyki i odpowiedzi na żądania prawne?

Audyty i raporty nie są perfekcyjne (firmy zazwyczaj definiują zakres audytu), ale dają dodatkową warstwę zaufania. Najbardziej przekonujące przypadki to kombinacja jasnej polityki no‑logs, regularnych audytów i historii, w której dostawca nie miał danych do przekazania władzom podczas dochodzeń.

Samodzielny serwer VPN kontra komercyjna usługa

Zbudowanie własnego serwera VPN (np. przy wykorzystaniu Outline, OpenVPN na VPS lub dedykowanego sprzętu) daje pełną kontrolę nad danymi i konfiguracją. To dobre rozwiązanie dla osób z umiejętnościami technicznymi i chęcią utrzymania infrastruktury. Jednak wymaga to pracy: aktualizacji, monitorowania bezpieczeństwa, opłacania serwera i dbania o redundancję. Dla większości użytkowników komercyjne usługi są wygodniejsze: dostarczają aplikacje na wiele platform, automatyczne aktualizacje, rozległą sieć serwerów i wsparcie techniczne.

Techniczne i praktyczne kryteria wyboru VPN

Poniżej lista aspektów, które warto brać pod uwagę przy wyborze dostawcy:

- Protokół i algorytm szyfrowania (WireGuard/AES‑256/ChaCha20)

- Polityka prywatności i audyty

- Jurysdykcja firmy

- Funkcje bezpieczeństwa: kill switch, ochrona przed DNS/IPv6 leak, split tunneling, multi‑hop

- Prędkości i stabilność połączeń; liczba i lokalizacje serwerów

- Wsparcie dla P2P i torrentingu (jeśli potrzebne)

- Możliwość płatności anonimowych (karty przedpłacone, kryptowaluty)

- Kompatybilność z routerami i urządzeniami mobilnymi

- Cena, warunki subskrypcji i polityka zwrotów

Jak testować VPN przed zakupem

Najbezpieczniejsze jest rozpoczęcie od krótkiej subskrypcji miesięcznej lub skorzystanie z okresu próbnego. Sprawdź w praktyce:

- Prędkość połączeń podczas pracy zwykłej i przy transferach dużych plików.

- Czy serwis przecieka DNS lub IPv6 (testy online).

- Czy połączenie utrzymuje się stabilnie i jak działa kill switch.

- Wsparcie techniczne i jakość dokumentacji.

Sieć satelitarna, opóźnienia i specyfika połączeń kosmicznych

W kontekście naukowym i kosmicznym warto poruszyć temat komunikacji satelitarnej i jej wpływu na działanie VPN. Sieci satelitarne (np. LEO: Starlink) oferują szerokopasmowy dostęp w miejscach niedostępnych dla tradycyjnych operatorów, lecz charakteryzują się inną topologią połączeń i opóźnieniami. VPN działa na takich łączach tak samo technicznie, jednak tunelowanie i szyfrowanie mogą zwiększać opóźnienie (latencję) oraz obciążenie łącza — co ma znaczenie przy przesyłaniu dużych ilości danych telemetrycznych, przesyłaniu obrazów z teleskopów lub w misjach naukowych, gdzie priorytetem jest niska latencja.

Przykładowo: w zastosowaniach związanych z obserwacjami astronomicznymi, transfery danych surowych (raw data) z teleskopów lub instrumentów powinny być zaprojektowane z myślą o efektywności warstwy aplikacyjnej (kompresja, przesył wsadowy) — dodatkowa warstwa VPN może być stosowana w celu zapewnienia prywatności, ale jej wpływ na opóźnienia i przepływność należy starannie ocenić. W inżynierii misji kosmicznych komunikacja z sondami międzyplanetarnymi odbywa się przez dedykowane sieci (DSN) i inne protokoły, gdzie standardowe VPNy nie są stosowane.

Bezpieczeństwo operacyjne: DNS, IPv6 i wycieki

Jednym z częstych problemów są tzw. przecieki DNS — sytuacja, w której zapytania DNS (tłumaczące nazwy domen na adresy IP) są wysyłane poza zabezpieczony tunel VPN. Innym problemem są przecieki związane z IPv6, gdy dostawca VPN nie obsługuje tego protokołu poprawnie. Wybieraj usługi, które oferują ochronę przed przeciekami oraz opcję wyłączenia lub tunelowania IPv6.

Funkcje dodatkowe: split tunneling, multi‑hop, funkcje dla firm

Split tunneling pozwala skierować część ruchu przez VPN (np. przeglądanie) a część — bezpośrednio (np. lokalne serwery). Multi‑hop (łączenie przez kolejne serwery VPN) zwiększa prywatność kosztem opóźnień. Firmy i organizacje naukowe często potrzebują rozwiązań z zarządzaniem użytkownikami, kontrolami dostępu, logowaniem i integracją z katalogami (LDAP/Active Directory).

Konserwacja, aktualizacje i rola użytkownika

Nawet najlepszy VPN nie zastąpi zdrowych nawyków cyfrowych. Użytkownik pozostaje punktem krytycznym obrony — podatny na phishing, socjotechniki i złe praktyki (np. ponowne używanie haseł). Regularne aktualizacje systemów, korzystanie z menedżera haseł, włączenie MFA dla ważnych kont i ostrożność przy instalowaniu aplikacji to podstawy, które powinny iść w parze z używaniem VPN.

Expert Insight

Dr Anna Kowalska, specjalistka ds. cyberbezpieczeństwa w instytucie badań sieci: "VPN jest jednym z najważniejszych narzędzi prywatności dostępnych dla przeciętnego użytkownika. Nie zapewnia całkowitej anonimowości, ale znacząco utrudnia śledzenie i wyciek danych do operatorów czy reklamodawców. Kluczowe jest jednak zrozumienie, że VPN to element zestawu — warto łączyć go z silnymi hasłami, menedżerem haseł i uwierzytelnianiem wieloskładnikowym. Dla środowisk naukowych VPN może zabezpieczać zdalny dostęp do instrumentów i danych, ale przy transferze dużych zestawów telemetrycznych należy uwzględnić wpływ szyfrowania na przepustowość i opóźnienia."

Jak czytać politykę prywatności i audyty VPN

Polityka prywatności powinna być zrozumiała i konkretna — unikaj usług, które używają ogólników lub skomplikowanego żargonu zamiast jasnych deklaracji. Szukaj informacji o tym, jakie dane są zapisywane (jeśli w ogóle), jak długo, oraz jak firma reaguje na żądania prawne. Audyty zewnętrzne to plus, a raporty przejrzystości (transparency reports) pozwalają ocenić, jak często firma otrzymuje żądania od organów ścigania i jak na nie odpowiadała.

.avif)

Praktyczne kroki: checklist przed instalacją VPN

Oto krótka lista kontrolna przed wyborem i używaniem VPN:

- Sprawdź politykę no‑logs i historię audytów.

- Przetestuj prędkość i stabilność na okresie próbnym.

- Upewnij się, że jest kill switch i ochrona przed przeciekami DNS/IPv6.

- Rozważ jurysdykcję firmy i możliwość płatności anonimowych.

- Zintegruj VPN z pozostałymi narzędziami bezpieczeństwa: antywirus, MFA, menedżer haseł.

- Nie traktuj VPN jako jedynego rozwiązania — to część większego zestawu ochrony.

Przyszłość VPN: protokoły, kwantowe zagrożenia i nowe modele prywatności

Rozwój technologiczny wpływa też na VPN. Pojawiają się nowe protokoły zoptymalizowane pod kątem wydajności, a dostawcy eksperymentują z technikami maskowania ruchu (obfuscation), aby ominąć blokady i wykrywanie. Jednocześnie rosnąca moc obliczeniowa i perspektywa komputerów kwantowych stawiają nowe wyzwania przed kryptografią stosowaną w VPN — środowisko bezpieczeństwa pracuje już nad algorytmami odpornymi na ataki kwantowe (post‑quantum cryptography).

W kontekście inżynierii sieci satelitarnych i globalnej łączności, sieci VPN będą musiały dostosować się do specyficznych wymagań: obsługi ruchu o dużej latencji, optymalizacji przesyłu danych naukowych oraz integracji z chmurą obliczeniową stosowaną w analizie dużych zbiorów danych (big data). Wiele badań naukowych i misji kosmicznych będzie potrzebować bezpiecznych kanałów dla przesyłu czułych danych — tutaj VPN w połączeniu z szyfrowaniem na warstwie aplikacji może odgrywać istotną rolę.

Zakończenie

VPN to potężne narzędzie zwiększające prywatność i bezpieczeństwo w internecie, ale nie jest to panaceum. Najlepsze efekty daje w połączeniu z innymi praktykami cyberhigieny: silnymi hasłami, menedżerami haseł, antywirusem i wieloskładnikowym uwierzytelnianiem. Przy wyborze usługi kieruj się przejrzystością, audytami, polityką no‑logs oraz realnymi testami prędkości i stabilności. Dla zastosowań naukowych i kosmicznych pamiętaj o wpływie szyfrowania na opóźnienia i przepustowość, szczególnie w przypadku łączy satelitarnych. Ostatecznie decyzja o używaniu VPN powinna wynikać z analizy ryzyka i korzyści: gdzie potrzebujesz prywatności, a gdzie liczy się minimalne opóźnienie lub maksymalna przepustowość.

Zostaw komentarz