5 Minuty

W miarę jak komputery kwantowe rosną w sile, dotychczasowe metody szyfrowania stają pod realnym zagrożeniem. Dane — od e-maili i kart płatniczych po projekty obronne i dane medyczne — mogą być przechwycone dziś z myślą o ich odszyfrowaniu w przyszłości. Co powinna zrobić firma, instytucja publiczna lub dostawca chmury, żeby nie zostać zaskoczonym?

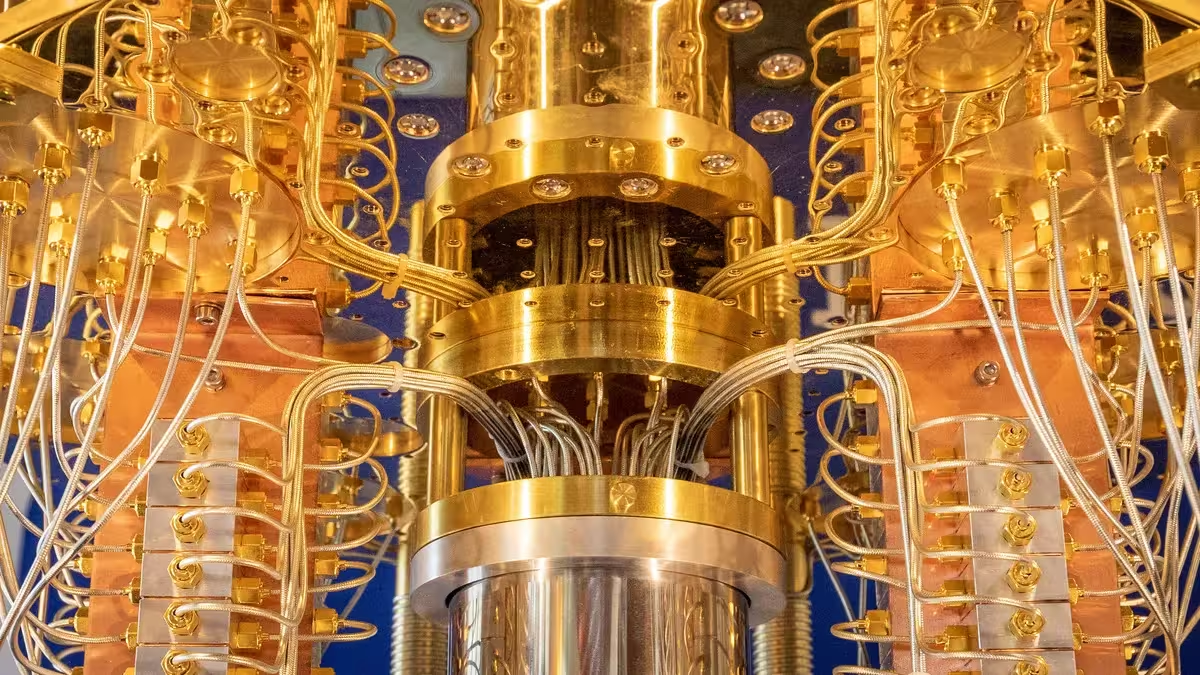

Dlaczego szyfrowanie stoi przed „kwantowym” przełomem

Tradycyjne komputery potrzebowałyby miliardów lat, żeby złamać najpopularniejsze algorytmy szyfrujące. Komputery kwantowe mają jednak potencjał znacząco skrócić ten czas — do godzin czy dni w zależności od postępu technologii. To oznacza, że dane przechwycone dziś mogą zostać odszyfrowane w przyszłości, kiedy odpowiednia maszyna kwantowa stanie się dostępna. Problem jest szczególnie palący, jeśli chodzi o informacje wymagające długoterminowej ochrony: dokumentacja medyczna, dane finansowe, plany infrastruktury krytycznej, wzory obronne czy systemy płatności.

Skala ryzyka: prawdziwe konsekwencje dla ludzi i organizacji

Skutki przejęcia i użycia skradzionych danych są realne i kosztowne. Kradzieże tożsamości, przekierowania płatności, fałszywe wnioski o kredyty, wyłudzenia benefitów — to tylko kilka przykładów. Dla przedsiębiorstw ataki phishingowe, malware czy żądania okupu mogą oznaczać przerwy w działalności, utratę klientów i reputacji oraz ogromne koszty naprawy. Szacunkowe straty w skali systemów finansowych mogą sięgnąć bilionów dolarów, jeśli ataki będą masowe i skoordynowane.

Międzynarodowe odpowiedzi i regulacje — czego się spodziewać?

Rządy i instytucje już reagują. W Stanach Zjednoczonych przyjęto inicjatywy zachęcające agencje federalne do wdrażania technologii odpornych na ataki kwantowe. Europol i instytucje unijne nawołują sektor finansowy do szybkiego przejścia na rozwiązania „quantum-safe”, a Komisja Europejska zaproponowała ramy przejściowe dla infrastruktury krytycznej z terminem startu w 2026 r. i zamknięciem procesu około 2030 r. Australijski ASD zaktualizował wytyczne kryptograficzne. To tylko początek — w nadchodzących latach należy spodziewać się kolejnych branżowych standardów i obowiązków prawnych, zwłaszcza w sektorach strategii narodowej, zdrowia i finansów.

Co to jest post-kwantowa kryptografia (PQC)?

PQC to zestaw algorytmów zaprojektowanych tak, by wytrzymać ataki przeprowadzane przy użyciu komputerów kwantowych. Narodowy Instytut Standaryzacji i Technologii (NIST) opracował i rekomenduje konkretne algorytmy jako bezpieczne kandydaty. W praktyce przejście na PQC oznacza aktualizację bibliotek kryptograficznych, protokołów uwierzytelniania, podpisów cyfrowych i systemów wymiany kluczy w całym ekosystemie IT — nie tylko w serwerach własnych, ale i u dostawców usług zewnętrznych.

Tworzenie organizacji odpornej na kwantowe zagrożenia

Przejście do odporności kwantowej to przedsięwzięcie wieloletnie i wielowymiarowe. Oto kluczowe kroki, które warto podjąć:

- Mapowanie kryptografii: zbuduj cryptographic bill of materials (CBOM) — pełny spis zasobów kryptograficznych używanych w oprogramowaniu, usługach i infrastrukturze, w tym u dostawców SaaS.

- Ocena ryzyka: sklasyfikuj dane według wartości — co wymaga ochrony dekadę i dłużej, a co można bezpiecznie krócej przechowywać.

- Przyjęcie PQC: zaplanuj wdrożenie algorytmów post-kwantowych, testowanie kompatybilności i migrację kluczy w kontrolowanym tempie.

- Nowa rola przywódcza: wyznacz lidera od szyfrowania (cross-organizational encryption lead) odpowiedzialnego za koordynację prac między IT, prawnym, zakupami i operacjami.

- Aktualizacja umów: w kontraktach z partnerami i dostawcami wprowadź wymagania dotyczące kwantowego bezpieczeństwa i mechanizmy harmonizacji przejścia na PQC.

- Strategia zakupowa: wybieraj sprzęt i oprogramowanie z myślą o kryptograficznej zwinności (cryptographic agility), aby nowe inwestycje wspierały PQC przez cały okres eksploatacji.

- Ograniczenie retencji danych: przeglądaj i skracaj okresy przechowywania tam, gdzie to możliwe — im krócej trzymasz wrażliwe dane, tym mniejsze ryzyko.

Testy i adaptacja

Zanim wprowadzisz PQC produkcyjnie, testuj rozwiązania w kontrolowanym środowisku. Sprawdź interoperacyjność między systemami, wpływ na wydajność i procesy odzyskiwania po awarii. Proces ten wymaga budżetowania na lata, szkoleń personelu i współpracy z zewnętrznymi dostawcami usług bezpieczeństwa.

Jak zacząć — praktyczny plan działań

Rozpocznij od audytu: inwentaryzacja, ocena ryzyka i identyfikacja zasobów krytycznych. Następnie opracuj wieloletnią mapę drogową migracji na PQC i wdrażaj ją etapami. W kluczowych momentach współpracuj z regulatorami i branżowymi konsorcjami, aby zapewnić zgodność i wymienność rozwiązań. Pamiętaj, że chodzi o nowy „business-as-usual” — kryptografia po erze klasycznych komputerów stanie się standardem operacyjnym, a nie jednorazowym projektem.

Expert Insight

"Firmy często myślą o szyfrowaniu jako o zadaniu technicznym dla działu IT, tymczasem to kwestia strategiczna" — mówi dr Magdalena Kowalska, ekspertka ds. bezpieczeństwa informacji z doświadczeniem w sektorze finansowym. "Budowa CBOM i przejście na PQC wymaga wsparcia zarządu, przeglądu umów z dostawcami i realistycznego planu budżetowego. Najgroźniejsza jest bierność: dane skradzione dziś mogą zostać ujawnione dopiero za kilka lat".

Technologie i perspektywy na przyszłość

Oprócz PQC rozwijane są także inne podejścia: systemy oparte na kwantowym rozproszeniu klucza (QKD) i hybrydowe architektury łączące tradycyjne i post-kwantowe mechanizmy. Warto śledzić postępy NIST oraz inicjatywy branżowe, które ustalają standardy i opublikują najlepsze praktyki. Sektor finansowy, medyczny i obronny będą pierwszymi obszarami, gdzie wymogi przejścia mogą stać się obligatoryjne.

Zmiana nadchodzi — firmy, instytucje i dostawcy muszą zacząć działać teraz. Planowanie, testowanie i wdrażanie PQC w kontekście całej organizacji pomoże zredukować ryzyko operacyjne, prawne i reputacyjne, zapewniając, że twoje dane pozostaną bezpieczne w erze komputerów kwantowych.

Zostaw komentarz