5 Minuty

Wyobraź sobie internet pod ogromnym naporem ruchu sieciowego, tak potężnym, że odpowiada to transmisji 4K przez 2,2 miliona osób jednocześnie. To już nie hiperbola – właśnie taki poziom natężenia zanotował Cloudflare, gdy w grudniu dwie botnety wywołały rozproszony atak typu DDoS o mocy 31,4 Tbps.

Krótkotrwały. Nagły. Katastrofalny. W odróżnieniu od wolnych, testujących zabezpieczenia prób ataków, których spodziewają się specjaliści ds. cyberbezpieczeństwa, tutaj sieć padła ofiarą gwałtownych, skokowych uderzeń. Kilkusekundowe fale ruchu mogą sparaliżować operatorów ISP, dostawców chmur obliczeniowych, a nawet narodową infrastrukturę routingu, jeżeli nie są odpowiednio skalowani pod kątem obrony.

Cloudflare wskazał, że szczytowa wartość ruchu sięgnęła 31,4 Tbps – to ekwiwalent ponad 2,2 miliona jednoczesnych transmisji w jakości 4K.

Techniczne oblicze rekordowego ataku DDoS

Za tymi rekordowymi liczbami stoją dwie botnety: Aisuru oraz Kimwolf. Aisuru pełni funkcję głównej siły ataku, wykorzystując armię słabo zabezpieczonych urządzeń IoT, rejestratorów DVR oraz maszyn wirtualnych, które cyberprzestępcy przejmują, wykorzystując domyślne hasła oraz nieaktualne oprogramowanie sprzętowe. Kimwolf specjalizuje się w środowisku Android, infekując starsze smartfony, telewizory smart i dekodery. Razem tworzą globalną powierzchnię ataku obejmującą Brazylię, Indie, Arabię Saudyjską i inne regiony, wzmacniając efekt poprzez koncentrację geograficzną.

Jak urządzenia zamieniają się w narzędzia cyberprzestępczości?

Mechanizm działania tych botnetów to typowa mentalność rynku podziemnego. Zainfekowane sieci nie są tylko wykorzystywane przez twórców ataku — można je wynająć na forach cyberprzestępczych. Przestępcy dzierżawią dostęp do botnetu pod konkretne kampanie, przez co liczba atakujących drastycznie rośnie bez konieczności budowania własnej infrastruktury. To nowoczesna, komercyjna gospodarka DDoS, która może ekspresowo się skalować.

Metody ataku: Fale UDP i HTTP wyzwaniem dla branży IT

Z technicznego punktu widzenia wykorzystywane są dwa główne wektory. Po pierwsze — masowe zalewy UDP, które całkowicie nasycają łącza internetowe. Po drugie — gigantyczne ataki HTTP mające na celu przeciążenie warstwy aplikacji, atakując np. platformy gier online czy serwisy streamingowe. Gdy oba wektory są wykorzystywane równocześnie, system obrony musi obejmować zarówno przepustowość na brzegu sieci, jak i zaawansowaną logikę działania aplikacji głębiej w systemie — a to profil obrony zarówno kosztowny, jak i skomplikowany.

Dynamika wzrostu mocy ataków DDoS

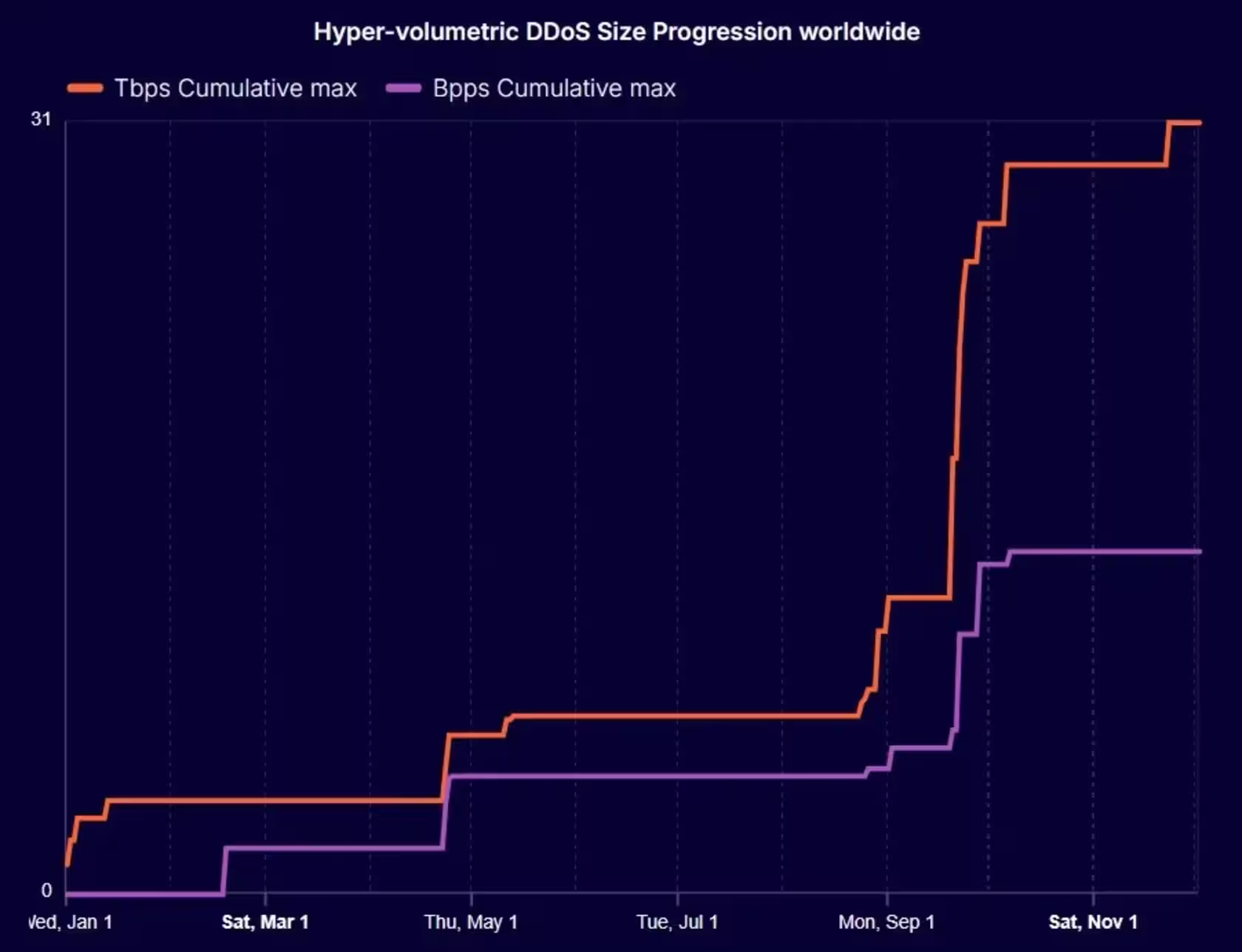

Według danych Cloudflare, potencjalna moc ataku wzrosła siedmiokrotnie w ciągu zaledwie jednego roku. Nie mamy do czynienia ze stopniowym trendem — to wykładniczy przyrost możliwości dla każdego, kto jest w stanie zapłacić za dostęp. Dla operatorów sieci oznacza to konieczność przygotowywania się na szczytowe obciążenia, które niedawno wydawały się niewyobrażalne.

Znaczenie ataków DDoS dla użytkowników, dostawców i legislatorów

Jakie konsekwencje niesie to dla użytkowników i branży IT?

- Konsumenci – Aktualizowanie oprogramowania i zmiana domyślnych haseł nie tracą na znaczeniu. Coraz więcej urządzeń IoT w domu to potencjalna furtka dla atakujących.

- Operatorzy usług – Przychodzi czas na nową strategię inżynierii ruchu, budowanie pojemności buforowej oraz wdrażanie błyskawicznych metod przełączania awaryjnego.

- Twórcy polityk i producenci sprzętu – Incydent prowokuje dyskusję o bezpieczeństwie łańcucha dostaw oraz minimalnych standardach ochrony sprzętu połączonego z siecią.

Jak podnieść skuteczność ochrony przed DDoS?

- Stosowanie rozwiązań z automatyczną detekcją i filtrowaniem anomalii ruchu — w tym zaawansowanych firewalli aplikacyjnych.

- Wdrażanie redundancji infrastruktury oraz serwerów rozproszonych geograficznie.

- Regularne testy odporności na przeciążenia (stress-testy infrastruktury sieciowej).

- Wyznaczanie i stała aktualizacja polityk bezpieczeństwa i reagowania na incydenty.

- Szkolenie personelu obsługującego sieci i aplikacje o krytycznym znaczeniu.

Przemysł DDoS: komercjalizacja zagrożeń jako nowe wyzwanie

Powstawanie rynku usług DDoS w modelu wynajmu botnetów oraz skalowanej gospodarki ataków znacząco podnosi poziom ryzyka — nie tylko dla dużych korporacji, ale również operatorów sieci miejskich, dostawców usług chmurowych i firm działających globalnie. Odpowiedzialność za cyberbezpieczeństwo nie leży dziś wyłącznie po stronie informatyków, lecz wymaga ścisłej współpracy departamentów IT, biznesowych oraz zewnętrznych dostawców rozwiązań bezpieczeństwa.

Rola sztucznej inteligencji w walce z atakami DDoS

Algorytmy uczenia maszynowego pozwalają szybciej identyfikować nietypowe wzorce ruchu sieciowego i automatyzować reakcje obronne, minimalizując ryzyko przedłużających się przestojów. Jednocześnie AI może wspierać skuteczne zarządzanie regułami dostępu do infrastruktury, adaptować zasady filtrowania oraz analizować logi w czasie rzeczywistym.

Nowa rzeczywistość: infrastruktura pod stałym obciążeniem

Wskaźniki rosnących ataków DDoS pokazują, że cały ekosystem internetu – od aplikacji, przez gry, po transmisje video – jest testowany w warunkach podwyższonego ryzyka. Zacierają się granice między atakami na dużą skalę a codziennymi wyzwaniami w cyberbezpieczeństwie.

„Możemy potraktować to jako kolejny alarmujący statystykę — albo jako ostrzeżenie. Niezależnie od podejścia, infrastruktura niosąca nasze aplikacje, gry i filmy musi być przygotowana na kolejną falę cyberataków.”

Czy jesteśmy gotowi na kolejną falę ataków DDoS?

Analizując obecny trend wzrostu skali ataków oraz szybkości ich realizacji, nie ma już miejsca na bierność. Znaczenie DDoS w ekosystemie zagrożeń cyfrowych stale rośnie, a strategia ochrony coraz częściej opiera się o wielowarstwową prewencję, szybkie wykrywanie i automatyczne mechanizmy reakcji.

Najważniejsze wnioski:

- Skala ataków DDoS osiągnęła historyczne rekordy.

- Nowe botnety — Aisuru i Kimwolf — wyznaczają nowe standardy zagrożeń.

- Gospodarka wynajmu ataków czyni rynek coraz bardziej komercjalnym.

- Każdy podmiot w cyfrowym ekosystemie musi aktualizować i rozwijać procedury ochrony przed DDoS.

Jesteśmy na etapie przełomowych zmian w cyberbezpieczeństwie. Czy Twoja organizacja, infrastruktura oraz użytkownicy są przygotowani na kolejną falę wyzwań?

Źródło: smarti

Zostaw komentarz